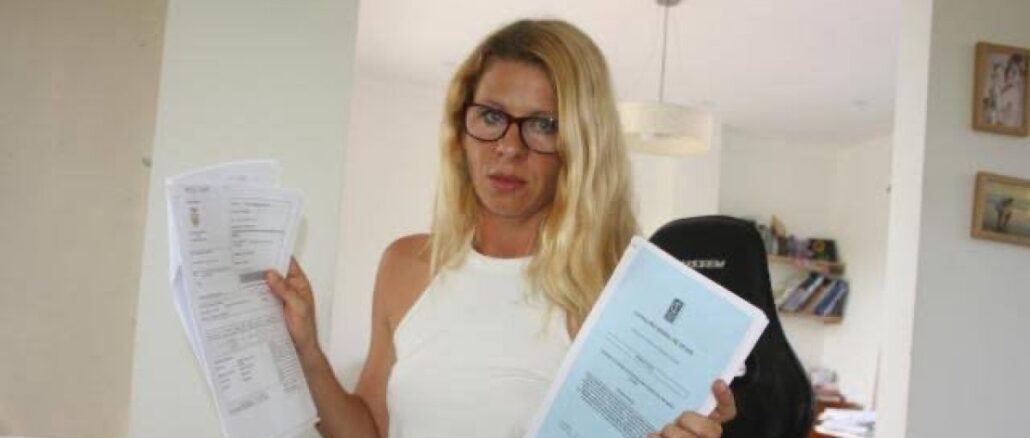

Encuentran muerta a la activista anticorrupción de Santa Elena, Mónika Silva

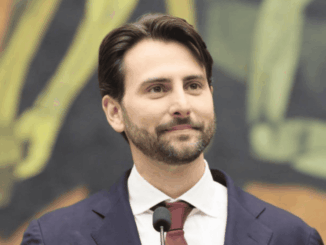

La activista anticorrupción Monika Silva Koniuszek, veedora ciudadana en la provincia de Santa Elena, ha sido encontrada muerta dentro de su domicilio, en la parroquia Manglaralto, según reporto la organización Fundamedios. La mujer, que presidía la [...]