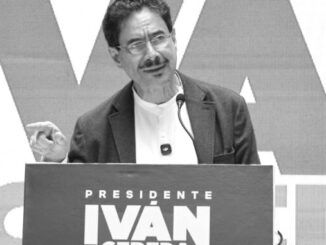

El candidato ultraderechista De la Espriella vota en Barranquilla rodeado de una multitud

El candidato presidencial de ultraderecha Abelardo de la Espriella, del movimiento Defensores de la Patria, votó este domingo en la ciudad de Barranquilla en la primera vuelta de unas elecciones a las que están convocados más de [...]